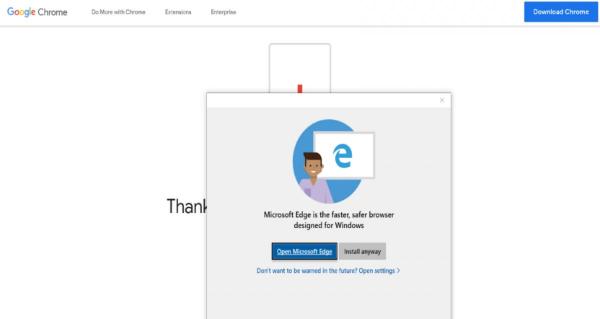

Microsoft прерывает установку Chrome и Firefox в Windows 10

В инсайдерской версии Windows 10 сборки 1809 процесс инсталляции браузеров прерывается и появляется реклама Edge. Для того чтобы вынудить пользователей Windows 10 отдать предпочтение браузеру Edge, компания Microsoft, похоже, готова прибегнуть к любым ухищрениям. Если открыть Edge и в поисковой системе Bing ввести слова «Chrome» или «Firefox», откроется большой...