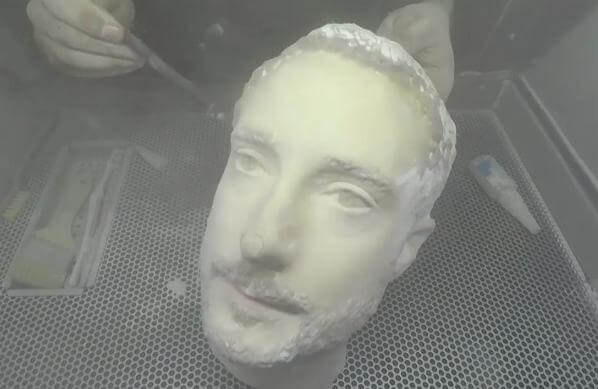

Журналист разблокировал четыре Android-смартфона с помощью гипсовой головы

Сканер лица в смартфонах LG G7 ThinQ, Samsung S9, Samsung Note 8 и OnePlus 6 можно обойти с помощью 3D-модели. Журналисту удалось успешно обойти систему распознавания лица на нескольких высококлассных смартфонах под управлением ОС Android с помощью напечатанной на 3D-принтере модели головы. Журналист Forbes Томас Брюстер (Thomas...