Хакеры могут взломать корпоративные сети через факс

Уязвимости в протоколе передачи факсов T.30 делают факсимильные аппараты точкой входа для атак на корпоративные сети.

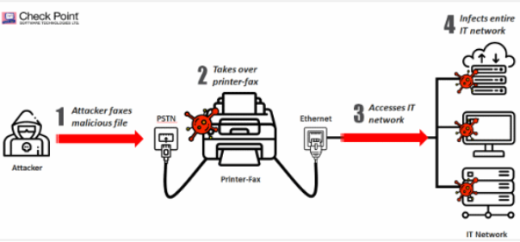

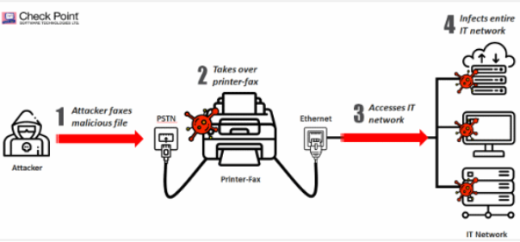

Две недавно обнаруженные уязвимости в протоколе передачи факсов могут превратить факсмильный аппарат в точку входа для проникновения хакеров в корпоративные сети. На конференции DEFCON в Лас-Вегасе специалисты компании Check Point представили атаку Faxploit на протокол передачи факсов T.30. Атака предполагает эксплуатацию двух уязвимостей переполнения буфера в компонентах протокола, обрабатывающих маркеры DHT и COM (CVE-2018-5924 и CVE-2018-5925 соответственно).

По словам исследователей, злоумышленник может отправить по факсу особым образом сконфигурированное изображение, содержащее код для эксплуатации вышеупомянутых уязвимостей. Проэксплуатировав уязвимости, он получит привилегии для удаленного выполнения кода и сможет захватить контроль над факсимильным аппаратом. Далее злоумышленник может загружать и использовать инструменты для сканирования локальной сети и взлома подключенных к ней устройств.

Исследователи представили видео, где запечатлена атака Faxploit. В ходе атаки эксперты скомпрометировали факсимильный аппарат и через него загрузили эксплоит EternalBlue для взлома компьютеров в локальной сети по протоколу SMB.

Осуществить атаку чрезвычайно просто – достаточно лишь знать номер факса жертвы. Большинство организаций открыто публикуют свои контактные данные (в том числе номер факса) на своих сайтах, чем существенно облегчают задачу хакерам. Более того, для взлома факсимильного аппарата не требуется подключение к интернету, так как вредоносный код передается по телефонной линии.

Единственный способ обезопасить себя от Faxploit – установить на устройства обновления безопасности. К примеру, компания HP уже выпустила патчи для своих принтеров Officejet «все в одном», куда также входит факс.