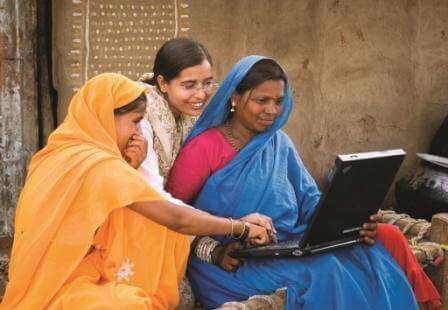

Правительство Индии разрешило спецслужбам перехватывать пользовательские данные

Соответствующие дополнения были внесены в раздел 69 закона «Об информационных технологиях» от 2000 года. Правительство Индии уполномочило десять центральных спецслужб осуществлять мониторинг, перехват и расшифровку данных на любом компьютере, чем повергло в шок как правозащитников, так и простых граждан. В четверг, 20 декабря, индийское правительство во главе...