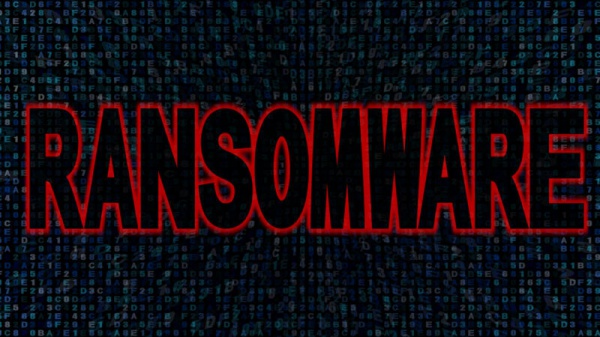

Хакеры заработали $640 тыс. с помощью вымогательского ПО Ryuk

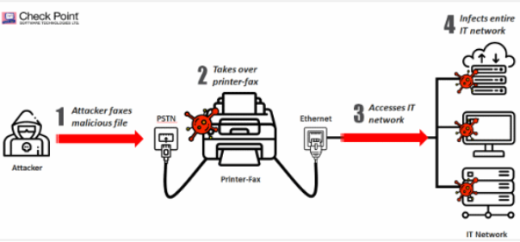

Ryuk может быть работой тех же людей, которые разработали вымогательское ПО Hermes. Операторы нового вымогательского ПО Ryuk заработали более $640 тыс. в биткойнах, сообщают исследователи безопасности из компании Check Point. Атаки с использованием данного вредоноса были впервые зафиксированы 13...