Обзор инцидентов безопасности за период с 18 по 24 июня

Краткий обзор главных событий прошедшей недели.

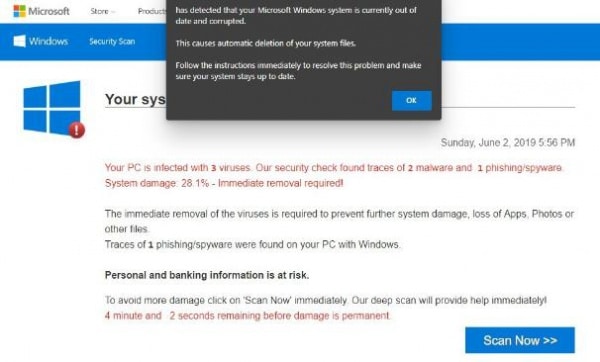

На минувшей неделе исследователи в области кибербезопасности сообщили о ряде вредоносных кампаний, организованных высококвалифицированными хакерскими группировками. В частности, эксперты Symantec зафиксировали масштабную операцию китайской хакерской группировки Thrip, направленную на предприятия, специализирующиеся на разработке технологий спутниковых коммуникаций и геопространственной разведки, а также на оборонных подрядчиков из США и Юго-Восточной Азии. В ходе кампании злоумышленники пытались инфицировать компьютерные системы, используемые для управления спутниками связи и сбора геопространственных данных. Как полагают исследователи, целью хакеров может быть не только кибершпионаж, но и диверсионная деятельность. Хакерская группировка Olympic Destroyer, пытавшаяся саботировать Олимпиаду-2018, проходившую в южнокорейском Пхенчхане, возобновила активность. В этот раз под прицел злоумышленников попали финансовые организации в РФ, а также лаборатории в Европе и Украине, специализирующиеся на химической и биологической безопасности. Киберпреступники продолжают эксплуатировать тему WannaCry, пытаясь заработать на страхе пользователей. В частности, в минувший четверг Великобританию захлестнула волна фишинговых писем, сообщавших о том, что устройства пользователей якобы взломаны и зашифрованы новой, более опасной версией печально известного шифровальщика. За расшифровку данных вымогатели требовали 0,1 биткойна. В действительности сообщения оказались всего лишь «разводом», с помощью которого злоумышленники пытались заставить пользователей заплатить за несуществующую угрозу.

Криптовлюта по-прежнему остается объектом пристального внимания хакеров. На минувшей неделе криптовалютная биржа Bithumb стала жертвой кибератаки, в результате которой злоумышленникам удалось похитить $31,5 млн в криптовалюте, в том числе в популярной валюте Ripple (XRP).

В попытке заработать хакеры изобретают довольно интересные схемы. К примеру, в Китае группа хакеров взломала более 100 тыс. компьютеров в интернет-кафе 30 городов страны с целью майнинга криптовалюты Siacoin. Таким способом злоумышленникам удалось заработать 5 млн юаней (порядка $800 тыс.). При этом они действовали в сотрудничестве с компаниями по обслуживанию компьютерной техники, которые внедряли разработанный преступниками майнер на компьютеры во время стандартного осмотра оборудования. Доходы от продажи криптовалюты сообщники делили между собой.

Исследователи из компании Deep Instinct сообщили о появлении нового ботнета, операторы которого используют загрузчик Mylobot для заражения устройств различным вредоносным ПО – от майнеров криптовалюты до кейлогеров, банковских троянов и программ-вымогателей. Особенность Mylobot заключается в использовании уникального набора самых современных техник.

Минувшая неделя не обошлась без сообщений об утечках данных. Популярный сервис по отслеживанию местоположения воздушных судов Flightradar24 предупредил об утечке данных на одном из серверов компании. В ходе утечки могли быть скомпрометированы адреса электронной почты и хэши паролей, связанные с учетными записями, зарегистрированными до 16 марта 2016 года. Компания не раскрыла точное число пострадавших, но, по некоторым данным, их количество может превышать 230 тыс. человек.