Android bank troyanlarini tarqatish uchun soxta reCAPTCHA ishlatilgan

Hujumchilar taniqli hujum usulidan foydalanmoqdalar, ammo qiziqarli burilish bilan.

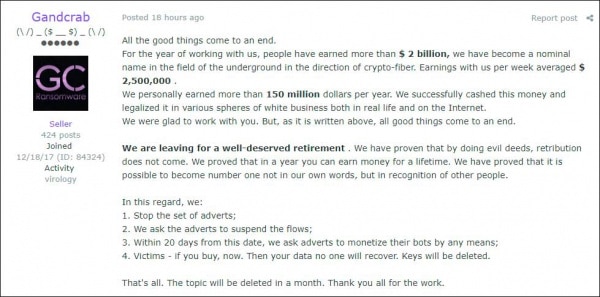

Sucuri xavfsizlik firmasi tadqiqotchilari onlayn bank foydalanuvchilariga qaratilgan fishing kampaniyasini fosh qilishdi, bu kampaniyada qimmatbaho ma’lumotlarni o’g’irlash uchun soxta reCAPTCHA mexanizmidan foydalanilgan. Tadqiqotchilarning so’zlariga ko’ra, tajovuzkorlar Polsha bankining mijozlariga bank xodimlaridan kelgan yoki foydalanuvchilarni elektron pochta xabarlaridagi zararli havolalarni bosishga jalb qilish uchun mo’ljallangan mavzular bilan fishing elektron pochta xabarlarini yuborish orqali hujum qilishgan.

Bu hujum usuli yangilik bo’lmasa-da, bu holatda mutaxassislar qiziqarli xususiyatni payqashdi: havolani bosganda, jabrlanuvchi soxta bank sahifasiga emas, balki 404 xatosi bo’lgan soxta sahifaga («sahifa topilmadi») yo’naltiriladi.

Sahifada Google qidiruv botlari bilan cheklangan bir qator maxsus User-Agent satrlari mavjud. Agar jabrlanuvchi muqobil qidiruv tizimidan (Google emas) foydalansa, PHP skripti JavaScript kodi va statik HTML yordamida yaratilgan soxta reCAPTCHA-ni yuklaydi.

Soxta sahifa haqiqiy reCAPTCHAga juda o’xshash, ammo bir nechta farqlarga ega, jumladan, bir xil tasvirlardan foydalanish va audio ijro etishni qo’llab-quvvatlamaslik.

User-Agent satriga asoslanib, PHP kodi jabrlanuvchining qurilmasini aniqlaydi va ushbu ma’lumot asosida yuklab olinadigan zararli dastur turini aniqlaydi. Android qurilmalari uchun PHP kodi zararli .apk faylini yuklab olishni so’raydi; boshqa qurilmalar uchun esa .zip dropperni so’raydi.

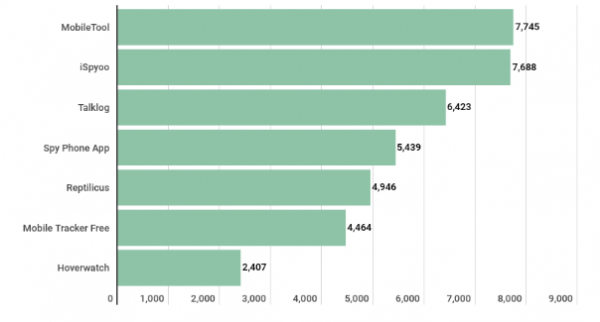

Antivirus dasturlari tomonidan Banker, BankBot, Evo-gen va Artemis kabi zararli dastur aniqlangan bo’lib, u mobil qurilmaning holati, joylashuvi va telefon kitobidagi kontaktlar haqida ma’lumot to’plash, SMS xabarlarni ko’rish va yuborish, qo’ng’iroqlar qilish, audio yozib olish va boshqa maxfiy ma’lumotlarni o’g’irlash imkoniyatiga ega.