APT paket menejerida muhim zaiflik aniqlandi.

Zaiflikdan foydalanib, tajovuzkor superuser imtiyozlari bilan kodni bajarishi mumkin.

Debian, Ubuntu va boshqa Linux distributivlarida ishlatiladigan APT paket menejerida zaiflik (CVE-2019-3462) aniqlandi. Ushbu zaiflik tajovuzkorga ombor oynasini boshqarish yoki o’rtadagi odam hujumini amalga oshirish imkoniyati berilgan holda o’rnatilgan paketni soxtalashtirish imkonini beradi. Zaiflik 0.8.15 dan beri yordamchi dasturning barcha versiyalarida mavjud. Muammoni aniqlagan xavfsizlik bo’yicha tadqiqotchi Maks Justicz tushuntirganidek, zaiflik HTTP qayta yo’naltirishni qayta ishlash kodidagi noto’g’ri maydon tekshiruvi bilan bog’liq bo’lib, bu o’rtadagi odam hujumchisiga HTTP sessiyasi orqali uzatiladigan ma’lumotlarga zararli kontentni kiritish imkonini beradi. APT kontentni haqiqiy paket sifatida taniydi va shu bilan tajovuzkorga maqsadli tizimda root imtiyozlari bilan kodni bajarishga imkon beradi. Zaiflik APT 1.4.9 versiyasida, shuningdek, Ubuntu va Debianning barqaror tarmoqlaridagi (Jessie va Stretch) paket yangilanishlarida tuzatildi, ammo u hali Debianning eksperimental tarmoqlarida tuzatilmagan. Vaqtinchalik yechim sifatida, Debian dasturchilari apt/apt-get operatsiyalarini bajarishda qayta yo’naltirishni qo’llab-quvvatlashni o’chirib qo’yishni tavsiya qiladilar (masalan, «apt -o Acquire::http::AllowRedirect=false update»; apt -o Acquire::http::AllowRedirect=false update»). Bu eng yaqin oynaga avtomatik qayta yo’naltirishni buzishi mumkin, shuning uchun sources.list faylidagi security.debian.org faylini ma’lum bir oyna bilan almashtirish tavsiya etiladi (masalan, cdn-fastly.deb.debian.org).

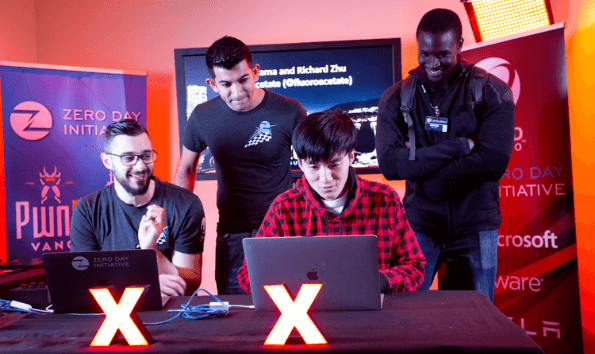

Zaiflikdan foydalanish jarayonini ko’rsatuvchi video: