Mutaxassislar xakerlar muhim biznes aktivlariga qanday qilib osonlik bilan hujum qilishlari mumkinligini aniqlaydi

BWS.Uz IT Technoligies2025-06-17T11:11:16+05:00Muhim aktivlarning 94 foizi dastlabki kelishuv nuqtasidan keyin to’rt bosqichda buzilgan bo’lishi mumkin.

XM Cyber tadqiqot guruhi mahalliy, ko’p bulutli va gibrid muhitlarda muhim aktivlarni buzadigan kiberjinoyatchilik operatsiyalarining usullari, hujum yo’llari va ta’sirini tahlil qildi. Kompaniyaning yakuniy hisoboti natijalari 2021 yil davomida ikki millionga yaqin so‘nggi nuqtalar, fayllar, papkalar va bulutli aktivlar haqidagi ma’lumotlarni o‘z ichiga oladi. Mutaxassislar tarmoqda o‘z o‘rnini egallagan xakerlar qanday qilib muhim biznes aktivlariga osonlikcha o‘tishini tushuntirib berishdi:

- Muhim aktivlarning 94 foizi dastlabki kelishuv nuqtasidan keyin to’rt bosqichda buzilgan bo’lishi mumkin.

- Tashkilotning muhim aktivlarining 75 foizi kiberxavfsizlikning hozirgi holatini hisobga olgan holda buzilgan bo’lishi mumkin.

- Eng mashhur hujum usullarining 73% noto’g’ri boshqarish yoki o’g’irlangan hisob ma’lumotlarini o’z ichiga oladi.

- Eng mashhur hujum usullarining 73% noto’g’ri boshqarish yoki o’g’irlangan hisob ma’lumotlarini o’z ichiga oladi.

- Korxonalarning 78 foizi har safar yangi masofaviy kodni bajarish (RCE) texnikasi aniqlanganda xavf ostida qolishga tayyor.

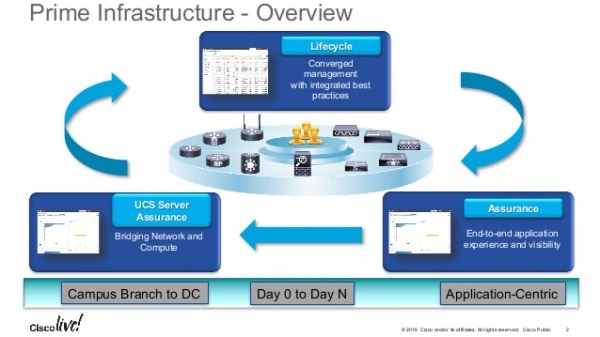

Bulutdagi asosiy hujum vektorlari noto’g’ri konfiguratsiyalar va haddan tashqari kirishdir. Mutaxassislarning fikriga ko’ra, hujum yo’llarini qayerda to’xtatishni bilish orqali tashkilotlar muammolarni 80% ga kamaytirishi mumkin. Hujum yo’li – bu xaker tarmoq bo’ylab harakatlanish uchun foydalanishi mumkin bo’lgan hujum vektorlari (zaifliklar, noto’g’ri konfiguratsiyalar, foydalanuvchi imtiyozlari, inson xatosi va boshqalar) zanjiri. Gibrid bulutli hisoblash arxitekturalari ayniqsa zaifdir, chunki tajovuzkorlar tarmoqda mustahkam o’rin olish uchun xavfsizlik teshiklaridan foydalanishlari va keyin mahalliy va bulutli ilovalar o’rtasida harakat qilishlari mumkin.

«Bugungi kunda tashkilotlar o’z bizneslarini jadallashtirish uchun tobora ko’proq platformalar, ilovalar va boshqa texnologik vositalarga sarmoya kiritmoqdalar, lekin ko’pincha ular bu texnologiyalarning o’zaro bog’liqligi katta xavf tug’dirishini tushunmaydilar. Agar turli xil guruhlar tarmoqning turli xil xavfsizlik komponentlari uchun mas’ul bo’lsa, hech kim to’liq rasmni ko’rmaydi. Bir jamoa kichik ko’rinadigan xavfni e’tiborsiz qoldirishi mumkin. Zamonaviy texnologiyalar va biznes talablari bilan hamqadam bo‘lish uchun hujum yo‘lini tuzatishga ustuvor ahamiyat berish zarur”, — dedi Zur Ulianitski.

Fikr bildirish

Sharhlash uchun siz saytga kirishingiz lozim.