NoRelation hujumi zararli URL filtrlarini chetlab o’tadi

Hujum paytida tajovuzkor jabrlanuvchiga fishing sahifasiga havolani o’z ichiga olgan .docx fayli bilan elektron pochta xabarini yuboradi.

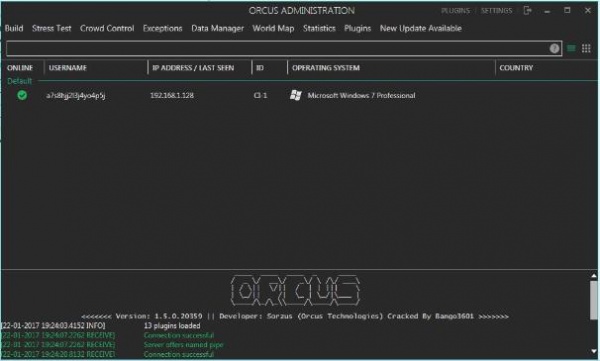

Avanan tadqiqotchilari tajovuzkorlarga Microsoft filtrlarini zararli fayllar uchun chetlab o’tishga imkon beruvchi yangi fishing hujumi haqida xabar berishdi. Qisqasi, tajovuzkorlar havolalarni tahlil qilish bilan bog’liq elektron pochta skanerlash yechimlaridagi zaiflik tufayli zararli havolalarni yashirishlari mumkin. Birinchi marta Sevishganlar kuni arafasida aniqlangan hujum «NoRelationship» deb nomlanadi. Bu tajovuzkorlarga Microsoftning Exchange Online Protection (EOP) havolalarni filtrlash mexanizmini chetlab o’tishga imkon beradi, bu mexanizm Office hujjatlarini (shu jumladan .docx, .xlsx va .pptx) skanerlaydi va zararli kontent aniqlangan taqdirda foydalanuvchilarga xabar beradi.

Hujum paytida tajovuzkor jabrlanuvchiga fishing veb-sahifasiga zararli havolani o’z ichiga olgan .docx fayli bilan elektron pochta xabarini yuboradi. Zararli URL filtrlarini chetlab o’tish uchun ular xml.rels (Open Office XML Relationships File) faylidan tashqi havolalarni olib tashlashlari kerak, bu faylda ilovadagi havolalar ro’yxati saqlanadi. Havolalarni tahlil qilish vositalari har doim ham butun hujjatni skanerlamaydi, faqat xml.rels faylidagi havolalarni tahlil qiladi. Agar tajovuzkor ushbu fayldan zararli havolalarni olib tashlasa, ular EOP uchun ko’rinmas bo’lib qoladi.

Tadqiqotchilar ta’kidlaganidek, muammo nafaqat Office’ning o‘rnatilgan xavfsizlik mexanizmlariga, balki ProofPoint va F-Secure skanerlariga ham ta’sir qiladi. Biroq, NoRelationship’dan Microsoft’ning Advanced Threat Protection (ATP) va Mimecast havola analizatorini chetlab o‘tish uchun foydalanib bo‘lmaydi.