Proksi-server buzilgan WordPress saytlari tarmog’idan foydalangan holda ushlandi

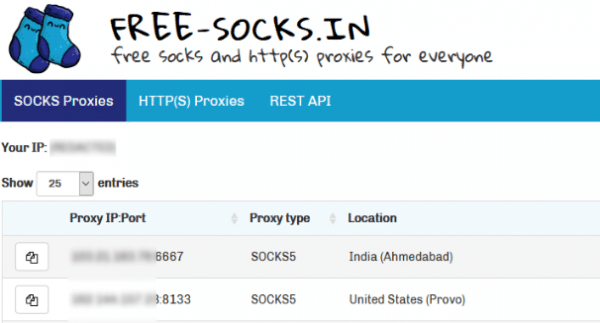

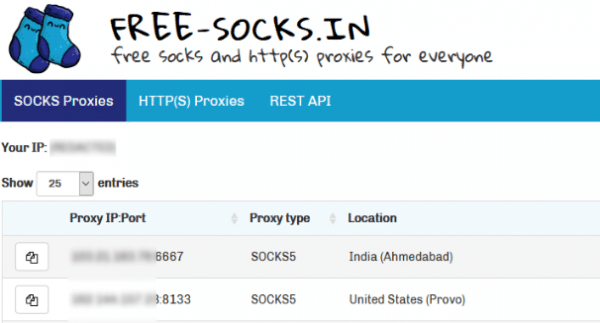

Har qanday Free-Socks.in proksi-server foydalanuvchilarining trafiki buzilgan saytlar tarmog’i orqali o’tadi.

Xitoyning Qihoo 360 xavfsizlik firmasining Netlab bo‘limining xavfsizlik bo‘yicha tadqiqotchilari Free-Socks.in proksi-servisni kiberjinoyatchilik faoliyati uchun front bo‘lib xizmat qilishda ayblashdi. Tadqiqotchilar bepul va pullik proksi-serverlarni taqdim etuvchi xizmat buzib kirilgan WordPress saytlarining katta botnetini boshqarishini aniqladilar. Har qanday Free-Socks.in proksi-serverining foydalanuvchilaridan kelgan barcha trafik butun dunyo bo’ylab buzilgan saytlar tarmog’i orqali o’tadi, deya ogohlantirdi tadqiqotchilar. Botnetdagi buzilgan WordPress saytlari orqa eshik vazifasini bajaradigan veb-qobiq va proksi-server sifatida ishlatiladigan Linux.Ngioweb zararli dasturi bilan zararlangan. Linux.Ngioweb butunlay yangi namunadir va ilgari hech qachon ko’rilmagan.

Zararli dastur ikkita C&C serverini o’z ichiga oladi. Birinchisi, Stage-1, zararlangan veb-saytlarni (botlar) boshqarish uchun ishlatiladi. Serverlarning ikkinchi to’plami, Stage-2, Free-Socks.in veb-sayti va buzilgan resurslar o’rtasida backconnect proksi-server sifatida ishlaydi.

Linux.Ngioweb Win32.Ngioweb zararli dasturining Linux porti boʻlib, dastlab Windows uchun moʻljallangan. Win32.Ngioweb 2018-yil avgust oyida kashf etilgan va shunga o‘xshash kampaniyalarda proksi-bot sifatida ishlatilgan. Linux versiyasi va asl nusxa o’rtasidagi yagona farq – Stage-1 C&C serveri uchun har kuni oldindan o’rnatilgan domen nomlarini yaratadigan DGA algoritmining qo’shilishi.