Xavfsizlik bo’yicha mutaxassislar Stuxnet va Flowershop o’rtasida bog’liqlikni aniqladilar.

Tadqiqotchilar Flowershop dasturchilarining chuvalchangni yaratishdagi ishtirokini ko’rsatadigan yangi Stuxnet C&C komponentini kashf etdilar.

Chronicle tadqiqotchilarining fikriga ko’ra, 2002 va 2013 yillar oralig’ida faol bo’lgan Flowershop zararli dasturi platformasini yaratuvchilar Stuxnet qurti rivojlanishining dastlabki bosqichlarida ishtirok etgan bo’lishi mumkin, deb xabar beradi Stuxnet bilan bog’liq yangi komponentni tahlil qilgan Chronicle tadqiqotchilari. Sanoat boshqaruv tizimlariga hujum qilish uchun mo’ljallangan Stuxnet zararli dasturi AQSh va Isroil razvedka idoralari o’rtasida Eronning yadroviy dasturini nishonga olgan qo’shma ishlab chiqilgan dastur hisoblanadi. Qurt 2010-yilda Eron yadroviy inshootlariga qilingan hujumlardan so’ng keng shuhrat qozondi. Turli tadqiqotchilar Stuxnetni bir qator boshqa tahdidlar, jumladan, Duqu, Flame (Flamer va SkyWiper) qurtlari va AQSh Milliy xavfsizlik agentligi bilan bog’liq deb taxmin qilingan shu nomdagi guruh tomonidan ishlab chiqilgan Equation zararli dasturi bilan bog’lashdi.

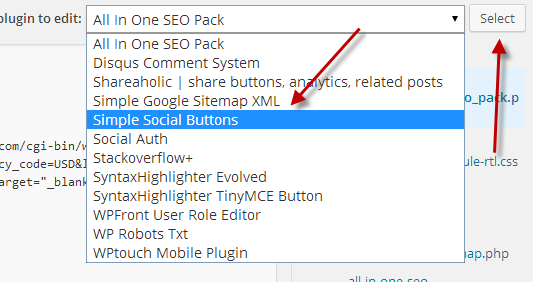

Tadqiqotchilar STA guruhi GOSSIPGIRL faoliyatini tahlil qilish jarayonida Stuxnet C&C komponentini, ya’ni Stuxshopni kashf etdilar, bu nafaqat Duqu, Flame va Equation dasturchilarini ishlab chiquvchilarning, balki asosan 2002 va 2013 yillar oralig’ida Yaqin Sharqdagi tashkilotlarga hujumlarda ishlatilgan Flowershop zararli dasturi bilan bog’liq to’rtinchi guruhning ham ishtirok etganini ko’rsatdi. Flowershop zararli dasturi birinchi marta 2015 yilda aniqlangan va keyinchalik mutaxassislar uni Equation guruhining Territorial Dispute (TeDi) deb nomlangan vositasi bilan bog’lashgan.

Stuxshop – bu Stuxnet C&C serverlari, jumladan, allaqachon ma’lum bo’lgan serverlar bilan aloqa qilish uchun asosiy aloqa moduli. Stuxshop va Flowershop o’rtasidagi bog’liqlik ikkala zararli dasturda mavjud bo’lgan noyob kod parchalari bilan ko’rsatiladi. Tahlil qilingan namunaning kompilyatsiya sanasiga (2006 yil may) asoslanib, mutaxassislar Stuxshop Stuxnetning dastlabki versiyalarida boshqaruv funktsiyalari uchun ishlatilgan, keyinchalik bu komponent olib tashlangan degan gipotezani ilgari surdilar. Tadqiqotchilarning topilmalari Symantecning Stuxnet ishlab chiqilishi 2005 yilda boshlangan degan nazariyasini qo’llab-quvvatlaydi.

Tadqiqotchilar tahlil davomida Duqu (Duqu 1.5) va Flame (Flame 2.0) ning yangi versiyalarini ham aniqladilar. Mutaxassislarning fikriga ko’ra, Flame ning yangi versiyasi 2014 yildan 2016 yilgacha faol bo’lgan. Yaqin vaqtgacha Flame operatorlari 2012 yilda vosita mavjudligi ommaga ma’lum bo’lganidan keyin undan foydalanishni to’xtatgan deb hisoblanar edi, ammo uning yaratuvchilari shunchaki dasturni qayta loyihalashtirgan, uni aniqlashni qiyinlashtirish uchun shifrlash va funksiyalarni qo’shgan ko’rinadi.

Supra Threat Actor (STA) – bu turli mamlakatlar, tashkilotlar yoki guruhlarni ifodalovchi hujumchilarni tasvirlash uchun ishlatiladigan Chronicle atamasi.