Yuz minglab Medtronic defibrillyatorlari xakerlik hujumiga moyil

Medtronic kompaniyasining xususiy aloqa protokolidagi zaiflik qurilmani boshqarishga imkon berishi mumkin.

AQSh Ichki xavfsizlik departamenti Medtronic yurak defibrillyatorlarida jiddiy zaiflik borligi haqida ogohlantirdi, bu esa qurilmani radio signallari orqali to’liq boshqarish imkonini beradi. Implantatsiya qilinadigan kardioverter defibrillyatorlari (ICD) hayot uchun xavfli aritmiyalarni davolash va yurak to’xtashining oldini olish uchun mo’ljallangan qurilmalardir.

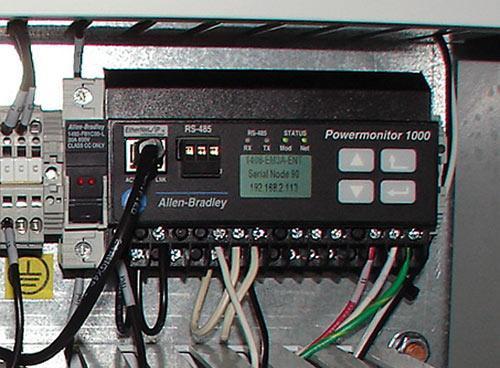

Nashr qilingan ogohlantirishga ko’ra, zaiflik MyCareLink Monitor (24950 va 24952 versiyalari) va CareLink Monitor (2490C versiyasi) kabi yigirma mahsulotga ta’sir qiladi. Zaif qurilmalarning to’liq ro’yxati bu yerda mavjud.

CVE-2019-6538 zaifligi Medtronic kompaniyasining implantatsiya qilingan qurilmalar bilan simsiz aloqa uchun ishlatiladigan Conexus Radiochastotali Telemetriya Protokoli bilan bog’liq. Clever Security muammo ma’lumotlar uzatish paytida shifrlashning yo’qligidan kelib chiqqanini aniqladi. Natijada, radio signali ta’sir qilish doirasidagi tajovuzkor aloqani ushlab qolishi mumkin. Bundan tashqari, protokolda implantatsiya qilingan defibrillyatorlarni boshqarishga ruxsatini tasdiqlash uchun qonuniy qurilmalarni autentifikatsiya qilish mexanizmi yo’q. Ushbu va boshqa bir qator zaifliklardan foydalangan holda, tajovuzkor defibrillyatorning dasturiy ta’minotini to’liq qayta yozishi mumkin. CVE-2019-6538 jiddiylik reytingi CVSS v3 shkalasi bo’yicha maksimal 10 balldan 9,3 ballni tashkil qiladi.

Tajriba doirasida tadqiqotchilar zaif MyCareLink va CareLink panellaridan bemorlarning ismlari, shifokorlarning ismlari va telefon raqamlari kabi turli xil ma’lumotlarni olish, shuningdek, qurilmani boshqarish uchun ishlatiladigan dasturiy ta’minotni o’qish va qayta yozishga muvaffaq bo’lishdi. Ishlab chiqaruvchi dasturiy ta’minotni o’qish va qayta yozish jarayonini murakkablashtirish uchun o’zgartirishlar kiritgan bo’lsa-da, mutaxassislar bu o’zgartirishlar hujumlarning to’liq oldini olish uchun yetarli emasligini ta’kidlamoqdalar. Ularning so’zlariga ko’ra, shifrlash va autentifikatsiya mexanizmlari joriy etilgunga qadar, qurilmalar buzg’unchilikka moyil bo’lib qoladi.