Zararli USB kabeli Wi-Fi orqali kompyuterlarga masofadan hujum qilish imkonini beradi

Hujumchi qurilma qulflangan yoki qulflanmaganligidan qat’i nazar, buyruqlarni kiritishi mumkin.

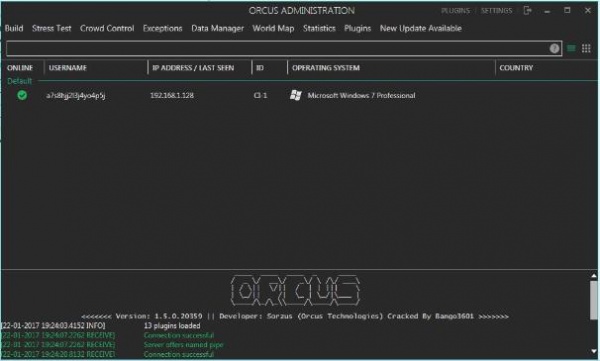

Xavfsizlik bo’yicha tadqiqotchi Mayk Grover integratsiyalashgan Wi-Fi bilan jihozlangan 0-MG deb nomlangan zararli USB kabelini yaratdi, bu chip buyruqlarni Wi-Fi orqali xuddi kompyuter klaviaturasidan kiritilgandek uzatish imkonini beradi. Linux, macOS yoki Windows kompyuteriga ulanganda, kabel operatsion tizim tomonidan HID (Inson interfeysi qurilmasi) sifatida aniqlanadi. OT HIDlarni kirish qurilmalari sifatida ko’rib chiqqanligi sababli, ulardan buyruqlarni xuddi klaviaturadan kiritilgandek kiritish uchun foydalanish mumkin.

Groverning tushuntirishicha, ulanganda kabel klaviatura va sichqoncha sifatida ko’rib chiqiladi. Bu shuni anglatadiki, tajovuzkor qurilma qulflanganmi yoki yo’qmi, buyruqlarni kiritishi mumkin. Kompyuter qulflangan bo’lsa ham, kabel keyingi hujumlarning oldini olish uchun foydalanuvchi o’zaro ta’sirini simulyatsiya qilish uchun sozlanishi mumkin.

«Kabel qulflash ekranidagi har qanday klaviatura va sichqoncha kabi ishlaydi, ya’ni siz sichqonchani terishingiz va harakatlantirishingiz mumkin. Shuning uchun, agar siz parolga kirish imkoniga ega bo’lsangiz, qurilmani qulfdan chiqarishingiz mumkin. Bundan tashqari, agar kompyuter egasi qurilmani avtomatik ravishda qulflash uchun faolsizlik taymeridan foydalansa, ushbu kabel foydalanuvchi harakatlarini (sichqonchaning sezilmaydigan harakatlari va boshqalar) simulyatsiya qilish orqali qulfning ishga tushirilishini oldini olish uchun ishlatilishi mumkin», deb ta’kidladi Grover.

Tadqiqotchi tomonidan ishlab chiqilgan Wi-Fi chipi Wi-Fi tarmog’iga ulanish va masofaviy kompyuterda teskari qobiqni ishga tushirish uchun qayta sozlanishi mumkin. Bu tajovuzkorga kabeldan uzoqda bo’lgan holda kompyuterni chuqurroq o’rganish uchun buyruqlarni bajarish imkonini beradi. Kabelni boshqarish dasturi bir nechta ishlab chiquvchilar tomonidan ishlab chiqilmoqda. Ishlab chiquvchilar hozirda ESPloitV2 tugmachalarini bosish emulyatorini O-MG uchun moslashtirish imkoniyatlarini o’rganmoqdalar.

HID hujumlarini kabel va kompyuter o’rtasida ma’lumotlar uzatilishini bloklaydigan maxsus USB adapteri yordamida oldini olish mumkin bo’lsa-da, O-MG deautentifikatsiya hujumlari uchun ishlatilishi mumkin. Ushbu hujumlar soxta MAC manzillaridan deautentifikatsiya paketlarini yuborish orqali yaqin atrofdagi simsiz qurilmalarni kirish nuqtasidan uzish uchun ishlatiladi.

Groverning so’zlariga ko’ra, bunday hujum tajovuzkor Wi-Fi qamrov zonasidan tashqarida va jabrlanuvchi nazorat ostidagi hududda bo’lgan hollarda foydali bo’lishi mumkin. Shu tarzda, masofadan turib hujum qiluvchi chalg’ituvchi ta’sir ko’rsatishi va boshqa masofadan turib hujumning aniqlanmasdan davom etishiga imkon berishi mumkin.