Даже на YouTube замечена реклама, добывающая криптовалюту

Даже на YouTube замечена реклама, добывающая криптовалюту

Недавно на принадлежащем Google популярном видеохостинге YouTube было замечено отображение рекламы, которая использует вычислительные ресурсы посетителей и их электричество для добычи криптовалюты в пользу анонимных злоумышленников. Об этом сообщил целый ряд пользователей.

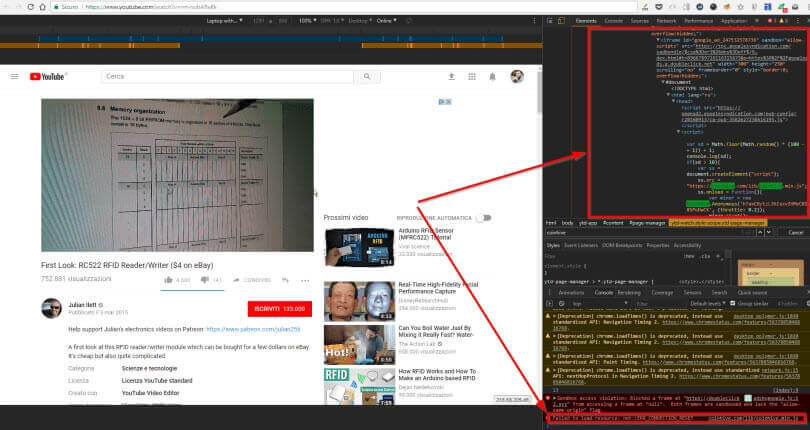

Информация о подобных рекламных объявлениях стала распространяться не позднее вторника, когда люди стали жаловаться в социальных сетях, что их антивирусные программы фиксируют исполнение кода добычи криптовалют при посещении YouTube. Предупреждения появлялись даже при смене используемого браузера.

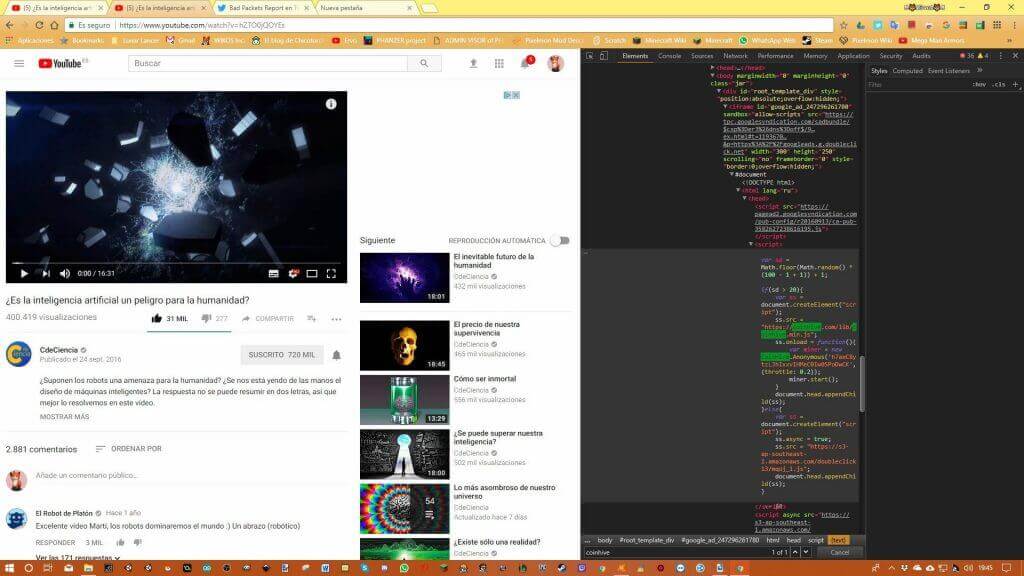

В пятницу исследователи японской компании Trend Micro, занимающейся кибербезопасностью, заявили, что реклама на YouTube привела к трёхкратному росту обнаружения антивирусом подобных веб-атак с целью добычи криптовалют. По их словам, стоящие за рекламой злоумышленники используют платформу Google DoubleClick, чтобы отображать свою «рекламу» посетителям YouTube в таких странах, как Япония, Франция, Тайвань, Италия и Испания.

Реклама содержит код JavaScript, который используется для добычи монет Monero. В 9 из 10 случаев реклама использует общедоступные JavaScript-механизмы от криптовалютной службы Coinhive, которая позволяет получать прибыль за счёт тайного использования компьютеров других людей. Оставшиеся 10 процентов времени используется закрытый код JavaScript, который позволяет злоумышленникам не отдавать 30 % разработчикам Coinhive. Оба сценария запрограммированы на потребление 80 % процессорного времени компьютера жертвы, так что у него остаются некоторые ресурсы для работы.

YouTube был выбран в качестве цели неслучайно: пользователи, как правило, проводят на сайте длительное время и, просматривая видео, могут не заметить роста нагрузки на CPU. Чем дольше пользовательские компьютеры заняты добычей криптовалюты, тем больше виртуальных денег получат злоумышленники. В сентябре аналогичная рекламная атака была осуществлена на другой видеоресурс — Showtime.

Представитель Google прокомментировал ситуацию так: «Добыча криптовалют через рекламу — относительно новая форма злоупотреблений, которая нарушает наши правила и которую мы активно отслеживаем. Мы проводим в жизнь наши правила с помощью многоуровневой системы обнаружения на своих платформах и обновляем её по мере появления новых угроз. В данном случае реклама была заблокирована менее чем через два часа, и злонамеренные участники были быстро удалены с наших платформ».

Не вполне ясно, что имеет в виду Google, говоря о двух часах: данные Trend Micro и публикации пользователей в социальных сетях говорят о том, что различная реклама примерно с тем же кодом JavaScript демонстрировалась на YouTube в течение минимум недели. Так или иначе, но ситуация показывает масштабы проблемы, раз даже Google оказалась не в состоянии исключить возможность подобного недобросовестного использования вычислительных ресурсов пользовательских систем.

Источник: Ars Technica