ВРЕДОНОСНОЕ ПО ROAMING MANTIS МАСКИРУЕТСЯ ПОД ANDROID-ПРИЛОЖЕНИЯ

ВРЕДОНОСНОЕ ПО ROAMING MANTIS МАСКИРУЕТСЯ ПОД ANDROID-ПРИЛОЖЕНИЯ

Злоумышленники распространяли вредоносные копии легитимных Android-приложений, таких как Google Chrome и Facebook.

Исследователи безопасности из «Лаборатории Касперского» обнаружили новую вредоносную кампанию, в ходе которой злоумышленники изменяли настройки DNS на уязвимых маршрутизаторах для перенаправления пользователей на сайты, на которых установлено вредоносное ПО для ОС Android.

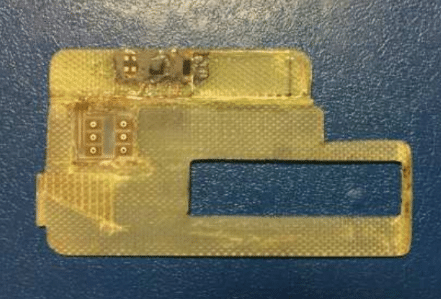

Исследователи не смогли определить, каким образом злоумышленникам удалось получить доступ к домашним маршрутизаторам и изменить настройки DNS. Специалистам удалось завладеть образцом вредоносного ПО, используемого в атаках, получившего название Roaming Mantis.

Согласно данным телеметрии «ЛК», масштаб атак сравнительно небольшой, поскольку злоумышленникам удалось перехватить трафик лишь с 150 уникальных IP-адресов. Киберпреступники перенаправляли пользователей на вредоносные сайты порядка 6 тыс. раз с 9 февраля по 9 апреля 2018 года.

Пользователей перенаправляли на страницы с рекламой вредоносных копий легитимных Android-приложений, таких как Google Chrome и Facebook.

Оба приложения, как и сайты, на которых они размещаются, доступны на пяти языках: корейском, традиционном китайском, упрощенном китайском, японском и английском.

Вредонос требует множество разрешений, получая таким образом полный доступ к смартфонам пользователей. Основной целью вредоносов было хищение учетных данных, путем наложения поддельных экранов авторизации.

Как выяснили исследователи, вредоносное ПО было предназначено для хищения данных в популярных играх и приложениях мобильного банкинга в Южной Корее. По словам специалиста Сугуру Исимару, большинство жертв были расположены в Южной Корее, Японии, Индии и Бангладеш, а корейский язык был основным языком вредоносных web-страниц и приложений.