Какой антивирус выбрать в 2026 году: ESET, Kaspersky, Dr.Web или Bitdefender?

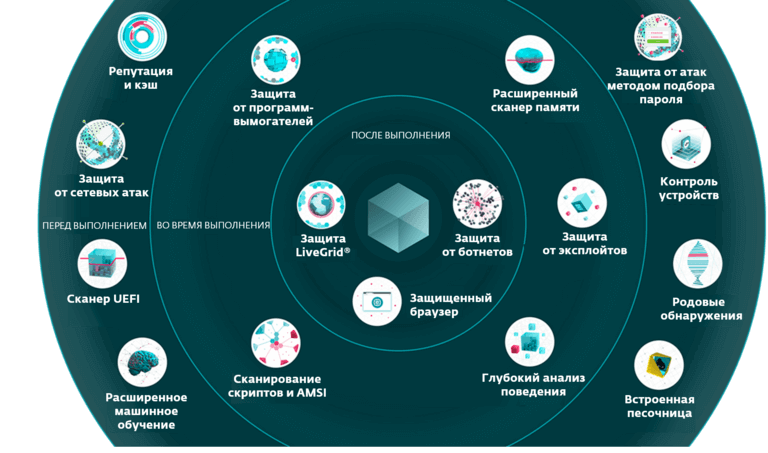

Выбор антивируса — задача, которую рано или поздно решает каждый пользователь компьютера или смартфона в Узбекистане. На рынке десятки решений, но какие из них действительно заслуживают внимания? В этой статье мы разберём пять самых популярных антивирусов и поможем определиться с выбором. 1. ESET NOD32 — быстрый и лёгкий ESET NOD32 — антивирус...