Ошибка в Twitter предоставляла доступ к личным сообщениям пользователей

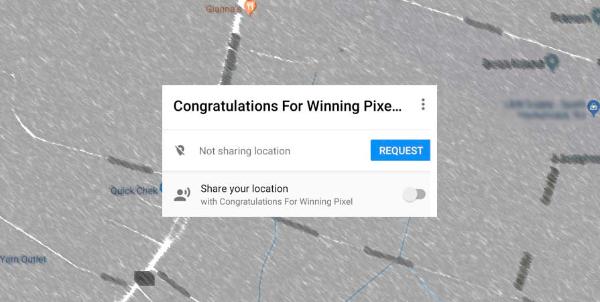

Из-за уязвимости некоторые разрешения, например, на доступ к личным сообщениям, оставались скрытыми для пользователей. В социальной сети Twitter устранена ошибка, раскрывавшая личную переписку пользователей сторонним лицам. Проблема проявлялась при использовании приложений, запрашивающих PIN-код для завершения процесса авторизации, вместо применения протокола Oauth. В результате, некоторые разрешения, например,...